- Comment authentifier votre requête API?

- Comment autoriseriez-vous un utilisateur via une API?

- Comment fonctionne l'authentification API?

- Qu'est-ce que l'autorisation API?

- Comment récupérer mon nom d'utilisateur et mon mot de passe dans l'API REST?

- Quelle authentification est la meilleure pour l'API Web?

- L'authentification ou l'autorisation de la clé API est-elle?

- Un service Web est-il identique à une API?

- Combien de types d'authentification existe-t-il dans l'API REST?

- Qu'est-ce que l'API REST d'authentification OAuth?

- Quels sont les trois types d'authentification?

- Comment sécuriser mon API sans authentification?

Comment authentifier votre requête API?

Les trois méthodes d'authentification API les plus courantes

- Authentification de base : vous envoyez votre nom d'utilisateur/mot de passe à chaque appel d'API 🏴☠️.

- Clé API : Le service crée une clé unique pour votre compte et vous la transmettez à chaque demande 🤓.

- OAuth : un utilisateur clique sur un bouton de connexion, accorde l'autorisation et votre application peut authentifier chaque demande avec un access_token 🚀.

Comment autoriseriez-vous un utilisateur via une API?

Pas

- Autoriser l'utilisateur : demandez l'autorisation de l'utilisateur et redirigez-le vers votre application avec un code d'autorisation.

- Demander des jetons : échangez votre code d'autorisation contre des jetons.

- API d'appel : utilisez le jeton d'accès récupéré pour appeler votre API.

- Jetons d'actualisation : utilisez un jeton d'actualisation pour demander de nouveaux jetons lorsque ceux existants expirent.

Comment fonctionne l'authentification API?

Authentification par clé API

La clé API est généralement une longue série de chiffres et de lettres que vous incluez dans l'en-tête de la demande ou dans l'URL de la demande. Lorsque le client authentifie la clé API, le serveur tamponne son identité et lui permet d'accéder aux données.

Qu'est-ce que l'autorisation API?

Implique la vérification des ressources auxquelles l'utilisateur est autorisé à accéder ou à modifier via des rôles ou des revendications définis. Par exemple, l'utilisateur authentifié est autorisé à accéder en lecture à une base de données mais n'est pas autorisé à la modifier. La même chose peut être appliquée à votre API.

Comment récupérer mon nom d'utilisateur et mon mot de passe dans l'API REST?

Notez que le nom d'utilisateur est sensible à la casse. Encoder ce nom d'utilisateur et cette chaîne de mot de passe en codage base64. Incluez ce nom d'utilisateur et ce mot de passe codés dans une autorisation HTTP : en-tête de base. Lorsque vous utilisez les méthodes HTTP POST, PATCH ou DELETE, vous devez fournir une authentification supplémentaire, ainsi qu'un nom d'utilisateur et un mot de passe.

Quelle authentification est la meilleure pour l'API Web?

OAuth 2.0 est le meilleur choix pour identifier les comptes d'utilisateurs personnels et accorder les autorisations appropriées. Dans cette méthode, l'utilisateur se connecte à un système. Ce système demandera ensuite une authentification, généralement sous la forme d'un jeton.

L'authentification ou l'autorisation de la clé API est-elle?

Les clés API ne sont pas aussi sécurisées que les jetons d'authentification (voir Sécurité des clés API), mais elles identifient l'application ou le projet qui appelle une API. Ils sont générés sur le projet effectuant l'appel, et vous pouvez restreindre leur utilisation à un environnement tel qu'une plage d'adresses IP, ou une application Android ou iOS.

Un service Web est-il identique à une API?

Et voilà : une API est une interface qui vous permet de vous appuyer sur les données et les fonctionnalités d'une autre application, tandis qu'un service Web est une ressource basée sur le réseau qui remplit une tâche spécifique. Oui, il y a un chevauchement entre les deux : tous les services Web sont des API, mais toutes les API ne sont pas des services Web.

Combien de types d'authentification existe-t-il dans l'API REST?

Aujourd'hui, nous allons parler d'authentification. Bien qu'il s'agisse d'un sujet souvent discuté, il convient de le répéter pour clarifier exactement ce que c'est, ce qu'il n'est pas et comment il fonctionne. Nous mettrons en évidence trois méthodes principales pour ajouter de la sécurité à une API : HTTP Basic Auth, API Keys et OAuth.

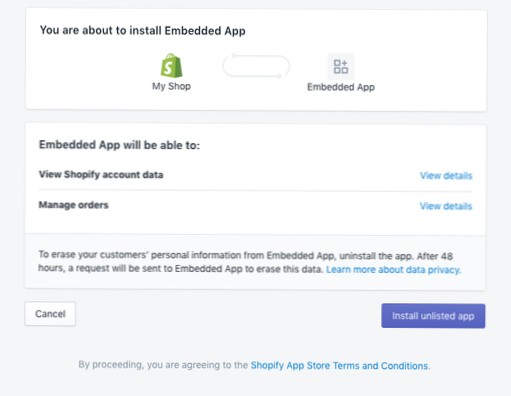

Qu'est-ce que l'API REST d'authentification OAuth?

OAuth est un cadre d'autorisation qui permet à une application ou à un service d'obtenir un accès limité à une ressource HTTP protégée. Pour utiliser les API REST avec OAuth dans Oracle Integration, vous devez enregistrer votre instance Oracle Integration en tant qu'application de confiance dans Oracle Identity Cloud Service.

Quels sont les trois types d'authentification?

Il existe généralement trois types de facteurs d'authentification reconnus :

- Type 1 - Quelque chose que vous savez - comprend les mots de passe, les codes PIN, les combinaisons, les mots de code ou les poignées de main secrètes. ...

- Type 2 - Quelque chose que vous avez - comprend tous les éléments qui sont des objets physiques, tels que des clés, des téléphones intelligents, des cartes à puce, des clés USB et des périphériques à jeton.

Comment sécuriser mon API sans authentification?

Pour protéger les clés, utilisez un proxy. Créez un composant côté serveur qui contient les clés et accède au backend, et votre page HTML (ou application, ou Java, ou toute autre application cliente) y accédera. Et vous ne pouvez pas vraiment savoir si le client qui se connecte est votre client.

Usbforwindows

Usbforwindows

![Pourquoi l'option « Permalien » ne s'affiche pas dans les « Paramètres »? [fermé]](https://usbforwindows.com/storage/img/images_1/why_the_permalink_option_is_not_showing_in_the_settings_closed.png)