- Comment authentifier un utilisateur?

- Qu'est-ce qu'une demande d'authentification?

- Comment sécuriser l'authentification de base?

- Comment utiliser l'authentification de base?

- Que signifie authentifier l'utilisateur?

- Quels sont les trois types d'authentification des utilisateurs?

- Pourquoi l'authentification de base est-elle mauvaise?

- Comment récupérer mon nom d'utilisateur et mon mot de passe dans l'API REST?

- L'authentification de base est-elle sécurisée sur https?

- Pourquoi oauth est-il meilleur que l'authentification de base?

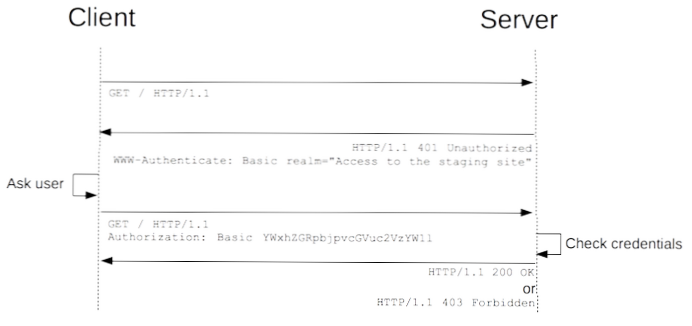

- Qu'est-ce que l'authentification de base HTTP et comment cela fonctionne?

- Qu'est-ce que l'autorisation vs l'authentification?

Comment authentifier un utilisateur?

Le processus est assez simple; les utilisateurs saisissent leurs informations d'identification sur le formulaire de connexion du site Web. Ces informations sont ensuite envoyées au serveur d'authentification où les informations sont comparées avec toutes les informations d'identification de l'utilisateur enregistrées. Lorsqu'une correspondance est trouvée, le système authentifie les utilisateurs et leur accorde l'accès à leurs comptes.

Qu'est-ce qu'une demande d'authentification?

Le processus d'authentification est encadré par les demandes des clients et les réponses du serveur. La demande « d'authentification » comprend en effet des éléments d'autorisation (les droits d'accès sont également vérifiés). Une demande contient : Nom d'utilisateur, U—L'identité revendiquée de l'utilisateur. Sur les systèmes Unix, il s'agit généralement du compte utilisateur.

Comment sécuriser l'authentification de base?

Sécurité de l'authentification de base

Comme l'ID utilisateur et le mot de passe sont transmis sur le réseau en texte clair (il est codé en base64, mais base64 est un codage réversible), le schéma d'authentification de base n'est pas sécurisé. HTTPS/TLS doit être utilisé avec l'authentification de base.

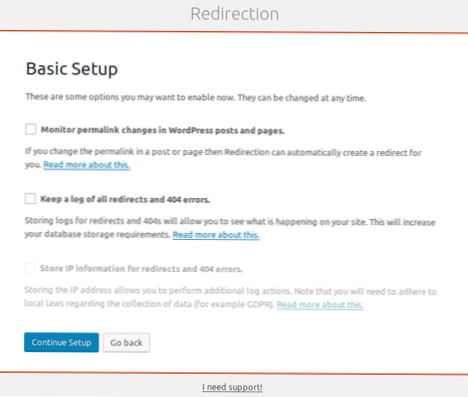

Comment utiliser l'authentification de base?

Pour envoyer une demande authentifiée, accédez à l'onglet Autorisation sous la barre d'adresse :

- Sélectionnez maintenant Basic Auth dans le menu déroulant. ...

- Après avoir mis à jour l'option d'authentification, vous verrez un changement dans l'onglet En-têtes, et il comprend désormais un champ d'en-tête contenant la chaîne de nom d'utilisateur et de mot de passe codée :

Que signifie authentifier l'utilisateur?

L'authentification de l'utilisateur vérifie l'identité d'un utilisateur tentant d'accéder à un réseau ou à une ressource informatique en autorisant un transfert d'informations d'identification d'homme à machine lors d'interactions sur un réseau pour confirmer l'authenticité d'un utilisateur.

Quels sont les trois types d'authentification des utilisateurs?

5 types d'authentification courants

- Authentification par mot de passe. Les mots de passe sont les méthodes d'authentification les plus courantes. ...

- Authentification multifacteur. ...

- Authentification par certificat. ...

- Authentification biométrique. ...

- Authentification basée sur des jetons.

Pourquoi l'authentification de base est-elle mauvaise?

Il y a quelques problèmes avec HTTP Basic Auth : Le mot de passe est envoyé sur le fil en encodage base64 (qui peut être facilement converti en texte brut). ... Le mot de passe peut être stocké de façon permanente dans le navigateur, si l'utilisateur demande. (Identique au point précédent, en plus peut être volé par un autre utilisateur sur une machine partagée).

Comment récupérer mon nom d'utilisateur et mon mot de passe dans l'API REST?

Concaténez le nom d'utilisateur avec deux points et le mot de passe. Notez que le nom d'utilisateur est sensible à la casse. Encoder ce nom d'utilisateur et cette chaîne de mot de passe en codage base64. Incluez ce nom d'utilisateur et ce mot de passe codés dans une autorisation HTTP : en-tête de base.

L'authentification de base est-elle sécurisée sur https?

Remarque : Le schéma d'authentification de base HTTP peut être considéré comme sécurisé uniquement lorsque la connexion entre le client Web et le serveur est sécurisée. Si la connexion n'est pas sécurisée, le schéma n'offre pas une sécurité suffisante pour empêcher les utilisateurs non autorisés de découvrir les informations d'authentification d'un serveur.

Pourquoi oauth est-il meilleur que l'authentification de base?

OAuth2 permet également d'utiliser un seul serveur d'autorisation avec plusieurs clients et pour plusieurs ressources. ... Avec l'authentification de base (ou même ROPC), l'utilisateur fournira des informations d'identification à ce client qui les enverra au serveur d'autorisation.

Qu'est-ce que l'authentification de base HTTP et comment cela fonctionne?

L'authentification de base HTTP nécessite que le serveur demande un nom d'utilisateur et un mot de passe au client Web et vérifie que le nom d'utilisateur et le mot de passe sont valides en les comparant à une base de données d'utilisateurs autorisés. Le serveur Web renvoie une boîte de dialogue qui demande le nom d'utilisateur et le mot de passe. ...

Qu'est-ce que l'autorisation vs l'authentification?

L'authentification et l'autorisation peuvent sembler similaires, mais ce sont des processus de sécurité distincts dans le monde de la gestion des identités et des accès (IAM). L'authentification confirme que les utilisateurs sont bien ceux qu'ils prétendent être. L'autorisation donne à ces utilisateurs la permission d'accéder à une ressource.

Usbforwindows

Usbforwindows

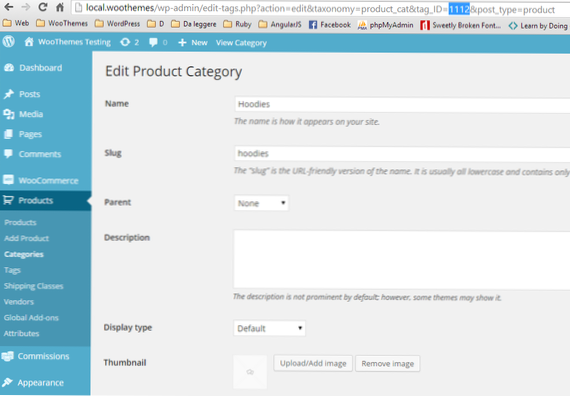

![Créer des catégories, des pages et publier sur le tableau de bord [fermé]](https://usbforwindows.com/storage/img/images_1/creating_categories_pages_and_post_on_dashboard_closed.png)